本サイトは、快適にご利用いただくためにクッキー(Cookie)を使用しております。

Cookieの使用に同意いただける場合は「同意する」ボタンを押してください。

なお本サイトのCookie使用については、「個人情報保護方針」をご覧ください。

PAN-OSの認証回避・特権昇格の脆弱性(CVE-2024-0012, CVE-2024-9474)を狙った攻撃

今月は、Palo Alto Networks社のPAN-OSにおける認証回避・特権昇格の脆弱性(CVE-2024-0012, CVE-2024-9474)を狙った攻撃を新たに観測しました。

本脆弱性は、11/18(月)に公開されたもので、攻撃者に悪用された場合はリモートから管理者権限を取得され、設定変更など任意のコードを実行されてしまう恐れがあります。本脆弱性のCVSS値(脆弱性の深刻度)は、CVE-2024-0012は9.8、CVE-2024-9474は7.2と高い値になっています。当該製品を使用されている場合は、早急に最新のバージョンにアップデートすることをお勧めします。

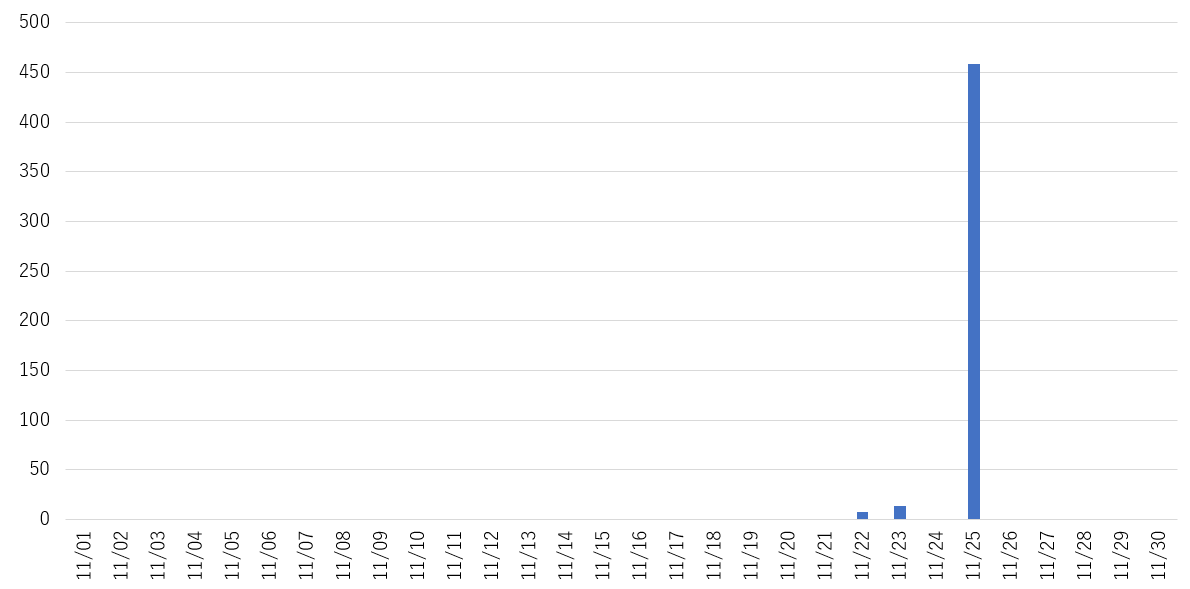

下図は、本脆弱性を狙った攻撃の検知数推移です。弊社SOCでは11/22(金)に初観測しており、11/25(月)に攻撃が急増しました。なお、攻撃元国の大多数(96.5%)は、ロシアからの攻撃となっておりました。

|

以下は、弊社SOCで検知した攻撃例です。X-PAN-AUTHCHECKヘッダをOFFにすることにより認証を回避し、コマンド実行を試みた通信となっています。

|

POST /php/utils/createRemoteAppwebSession.php/watchTowr.js.map HTTP/1.1 |

影響対象

- PAN-OS 11.2.4-h1 未満の 11.2 系

- PAN-OS 11.1.5-h1 未満の 11.1 系

- PAN-OS 11.0.6-h1 未満の 11.0 系

- PAN-OS 10.2.12-h2 未満の 10.2 系

- PAN-OS 10.1.14-h6 未満の 10.1 系

対策方法

最新のバージョンにアップデートしてください。

参考情報

- Palo Alto Networks Security Advisories - CVE-2024-0012 PAN-OS: Authentication Bypass in the Management Web Interface (PAN-SA-2024-0015)

https://security.paloaltonetworks.com/CVE-2024-0012 - Palo Alto Networks Security Advisories - CVE-2024-9474 PAN-OS: Privilege Escalation (PE) Vulnerability in the Web Management Interface

https://security.paloaltonetworks.com/CVE-2024-9474 - JPCERT - Palo Alto Networks製PAN-OSの管理インタフェースにおける複数の脆弱性(CVE-2024-0012、CVE-2024-9474)に関する注意喚起

https://www.jpcert.or.jp/at/2024/at240022.html - CVE-2024-0012

https://cve.mitre.org/cgi-bin/cvename.cgi?name=cve-2024-0012

https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-013036.html - CVE-2024-9474

https://cve.mitre.org/cgi-bin/cvename.cgi?name=CVE-2024-9474

https://jvndb.jvn.jp/ja/contents/2024/JVNDB-2024-013047.html

MBSD-SOC

おすすめ記事